Wyobraź sobie taką sytuację: jeden z Twoich pracowników zostawia służbowego laptopa w pociągu albo nagle odkrywacie, że firmowy serwer został zaszyfrowany przez hakerów. W głowie pojawia się panika, bo przecież tam były dane setek klientów. Czy to już ten moment, w którym trzeba dzwonić do prawnika i szykować się na ogromne kary? Spokojnie, incydent w firmie to jeszcze nie koniec świata, ale na pewno ważny test dla Twoich procedur. Z tego artykułu dowiesz się, jak przejść przez ten proces krok po kroku, by uratować nie tylko dane, ale i reputację firmy.

Co zrobić, gdy dojdzie do naruszenia ochrony danych osobowych?

W przypadku naruszenia ochrony danych musisz natychmiast zabezpieczyć systemy, ocenić ryzyko dla osób fizycznych i w ciągu 72 godzin zgłosić incydent do Prezesa Urzędu Ochrony Danych Osobowych (PUODO), chyba że ryzyko naruszenia praw jest znikome. Jeśli ryzyko jest wysokie, musisz także poinformować o zdarzeniu osoby, których dane wyciekły lub zaginęły.

Czy każda zgubiona karta pamięci to już naruszenie RODO?

Naruszenie ochrony danych osobowych to sytuacja, w której dochodzi do przypadkowego lub niezgodnego z prawem zniszczenia, utracenia, zmodyfikowania, nieuprawnionego ujawnienia lub uzyskania dostępu do danych osobowych przesyłanych, przechowywanych lub w inny sposób przetwarzanych.

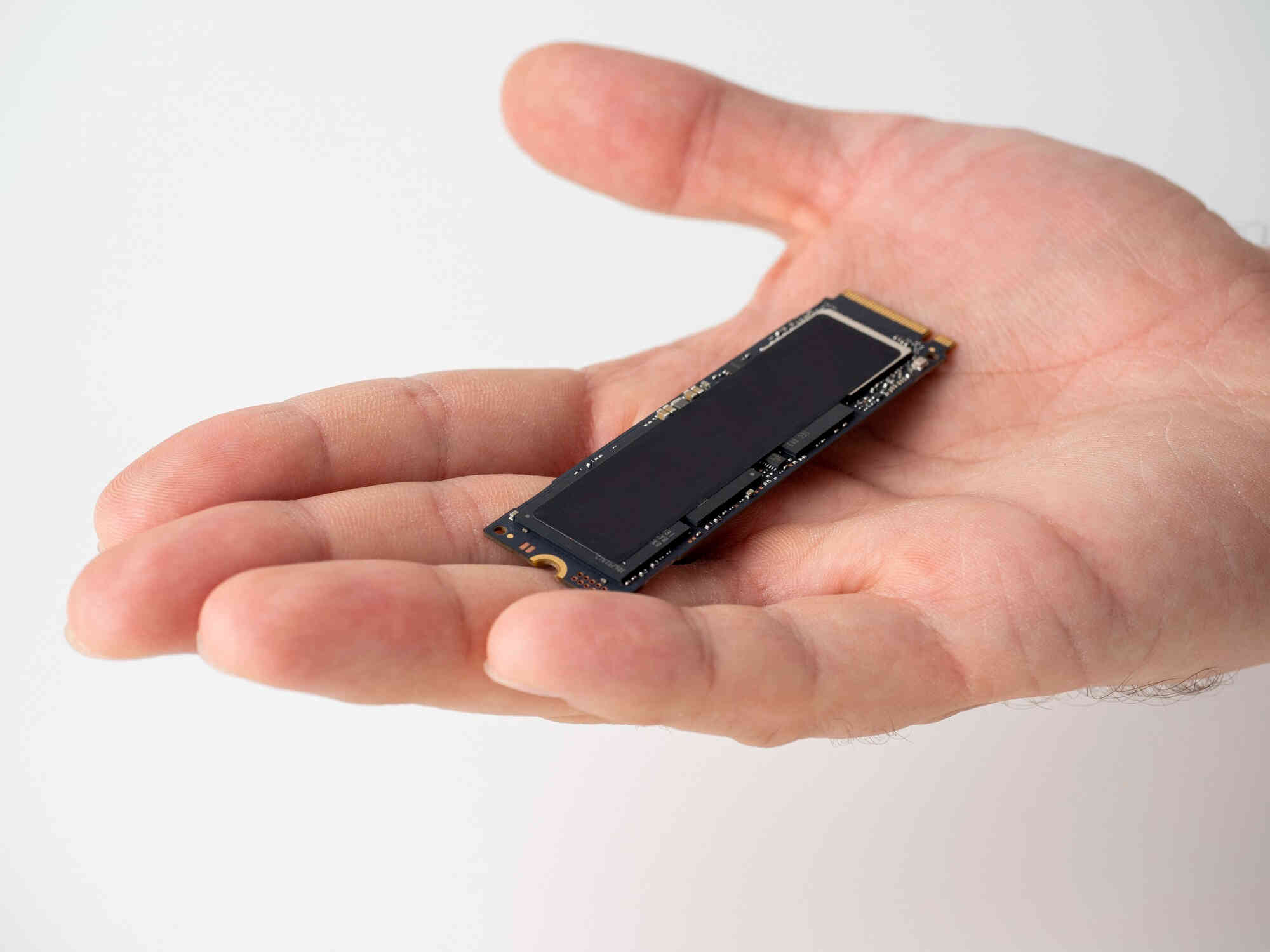

Wiele osób myśli, że RODO dotyczy tylko wielkich wycieków hakerskich, o których piszą w mediach. Prawda jest jednak prostsza i bardziej przyziemna. Naruszeniem może być wysłanie maila z ofertą do niewłaściwego klienta (jeśli widzi on dane innych osób), zgubienie niezabezpieczonego pendrive’a czy nawet awaria dysku, na którym nie było kopii zapasowej. Właśnie tutaj odzyskiwanie danych staje się kluczowe, bo jeśli uda się szybko przywrócić dostęp do informacji, skala problemu znacznie maleje. Jeśli masz w firmie Inspektora Ochrony Danych (IOD), to on powinien jako pierwszy ocenić, czy dany incydent wymaga dalszych kroków prawnych.

Jak odróżnić zwykły błąd od poważnego naruszenia?

Incydent bezpieczeństwa to każde zdarzenie, które zagraża poufności, integralności lub dostępności danych, natomiast naruszenie ochrony danych to taki incydent, który realnie uderza w konkretne dane osobowe osób fizycznych.

Warto wiedzieć, że nie każde potknięcie techniczne wymaga stawiania na nogi urzędu w Warszawie. Jeśli Twój system padł na dwie godziny, ale nikt niepowołany nie przejął danych, a Ty masz sprawny backup, to zazwyczaj mówimy o incydencie, który wystarczy odnotować wewnętrznie. Problem zaczyna się wtedy, gdy tracisz kontrolę nad tym, kto ma dostęp do imion, nazwisk, numerów PESEL czy adresów Twoich klientów.

| Cecha | Incydent bezpieczeństwa | Naruszenie ochrony danych (RODO) |

| Charakter | Problem techniczny lub organizacyjny. | Realne zagrożenie dla prywatności osób. |

| Przykłady | Krótka awaria prądu w serwerowni. | Kradzież laptopa, atak ransomware. |

| Obowiązek zgłoszenia | Tylko do rejestru wewnętrznego. | Często do PUODO i klientów. |

| Rola odzyskiwania danych | Pomaga przywrócić ciągłość pracy. | Może zniwelować skutki naruszenia. |

Co zrobić w pierwszej kolejności po wykryciu wycieku?

Pierwsze działania po wykryciu naruszenia powinny skupiać się na powstrzymaniu incydentu, czyli odcięciu zainfekowanych systemów od sieci, zmianie haseł dostępowych oraz uruchomieniu procedur awaryjnych.

Kiedy już wiesz, że coś jest nie tak, nie panikuj. Musisz działać metodycznie. Jeśli to wirus – odłącz serwer od internetu. Jeśli zgubiony sprzęt – spróbuj go zdalnie zablokować lub wymazać, jeśli masz taką opcję. Bardzo ważne jest też profesjonalne odzyskiwanie danych a RODO, ponieważ prawo wymaga od Ciebie podjęcia wszelkich kroków, by przywrócić dostęp do danych osobowych. Jeśli dysk twardy uległ awarii mechanicznej, nie próbuj naprawiać go na własną rękę, bo możesz bezpowrotnie zniszczyć dowody i same dane. Lepiej oddać go specjalistom, którzy działają zgodnie z procedurami bezpieczeństwa.

Kiedy musisz wysłać pismo do Prezesa UODO?

Zgłoszenie naruszenia do PUODO jest obowiązkowe, gdy istnieje prawdopodobieństwo, że incydent spowoduje ryzyko naruszenia praw lub wolności osób fizycznych, a czasu na to masz dokładnie 72 godziny od wykrycia zdarzenia.

Zegar tyka od momentu, w którym dowiedziałeś się o problemie. To bardzo mało czasu, dlatego warto mieć przygotowany wzór zgłoszenia. W takim dokumencie musisz opisać co się stało, ile osób może być poszkodowanych i jakie kroki podjąłeś, żeby zminimalizować skutki. Pamiętaj, że jeśli uznasz, iż ryzyko jest znikome (np. zgubiony pendrive był bardzo silnie zaszyfrowany), nie musisz zgłaszać tego do urzędu, ale musisz mieć podkładkę, dlaczego tak zdecydowałeś. Każda decyzja powinna być zapisana w Twoim wewnętrznym Rejestrze Naruszeń.

Jak rozmawiać z klientami o utracie ich danych?

Powiadomienie osób, których dane dotyczą, jest konieczne, gdy naruszenie może powodować wysokie ryzyko dla ich praw lub wolności, na przykład grozić kradzieżą tożsamości lub stratami finansowymi.

To chyba najtrudniejszy etap. Nikt nie lubi przyznawać się do błędu, ale w RODO szczerość popłaca. Komunikat do klienta nie powinien być napisany sztywnym, prawniczym żargonem. Napisz wprost: co się stało, jakie dane mogły wyciec i – co najważniejsze – co ten klient powinien teraz zrobić.

- Zalecaj zmianę haseł w innych serwisach.

- Zasugeruj zastrzeżenie dowodu osobistego, jeśli wyciekł PESEL.

- Podaj numer infolinii, gdzie klienci mogą uzyskać pomoc.

Dlaczego profesjonalne odzyskiwanie danych jest ważne dla RODO?

Usługi profesjonalnego przywracania dostępu do informacji pozwalają realizować obowiązek zapewnienia dostępności danych, co bezpośrednio wpływa na ocenę dotkliwości naruszenia przez organy kontrolne.

Relacja na linii odzyskiwanie danych a rodo jest bardzo ścisła. Jeśli Twoja firma straci bazę klientów przez awarię, a nie masz backupu, to naruszasz zasadę dostępności danych. Skorzystanie z pomocy ekspertów, pozwala nie tylko odzyskać cenne pliki, ale też udowodnić przed urzędem, że zrobiłeś wszystko, co w Twojej mocy, by naprawić sytuację. To często decyduje o tym, czy firma otrzyma karę finansową, czy jedynie pouczenie.

Jak uniknąć problemów w przyszłości?

Najlepszą obroną przed skutkami utraty danych jest prewencja, która obejmuje regularne tworzenie kopii zapasowych, szkolenia personelu oraz wdrożenie planu reagowania na incydenty (Data Breach Response Plan).Podsumowując, utrata danych to sytuacja kryzysowa, ale przy odpowiednim przygotowaniu można z niej wyjść obronną ręką. Regularnie sprawdzaj swoje backupy i edukuj pracowników, by nie klikali w podejrzane linki. Pamiętaj też, że w razie awarii sprzętowej masz do dyspozycji fachowców. Szybkie i skuteczne odzyskiwanie danych to nie tylko kwestia techniczna, to Twój obowiązek prawny, który chroni Twoich klientów i Twoje pieniądze przed dotkliwymi karami, sięgającymi nawet 4% rocznego obrotu firmy.

FAQ – najczęstsze pytania o utratę danych i RODO

1. Czy każdy wyciek danych muszę zgłaszać do UODO?

Nie każda sytuacja wymaga kontaktu z urzędem. Zgłoszenie jest konieczne tylko wtedy, gdy incydent niesie ze sobą ryzyko dla praw lub wolności osób, których dane dotyczą. Jeśli np. zgubiłeś zaszyfrowany laptop, do którego nikt nie złamie hasła, możesz uznać, że ryzyko jest znikome i poprzestać na wpisie w wewnętrznym rejestrze. Jeśli jednak dane były niezaszyfrowane – zgłoszenie jest niemal zawsze obowiązkowe.

2. Ile mam czasu na zgłoszenie naruszenia do urzędu?

Zgodnie z RODO masz na to 72 godziny od momentu stwierdzenia naruszenia. To bardzo krótki termin, więc nie warto czekać na zebranie wszystkich szczegółów. Jeśli nie masz jeszcze pełnego obrazu sytuacji, możesz wysłać zgłoszenie wstępne i uzupełniać je stopniowo, gdy będziesz wiedzieć więcej.

3. Co mi grozi za niezgłoszenie wycieku danych klientów?

Kary mogą być bardzo dotkliwe. Prezes UODO może nałożyć karę finansową do 20 milionów euro lub do 4% całkowitego rocznego światowego obrotu przedsiębiorstwa z poprzedniego roku obrotowego. Do tego dochodzą roszczenia cywilne od poszkodowanych klientów oraz ogromne straty wizerunkowe, które często są trudniejsze do naprawienia niż same finanse.

4. Czy uszkodzenie dysku z danymi osobowymi to naruszenie RODO?

Tak, jeśli na dysku znajdowały się dane osobowe i nie masz ich kopii zapasowej w innym miejscu. RODO definiuje naruszenie nie tylko jako wyciek, ale także jako utratę dostępności danych. Jeśli klient chce skorzystać ze swojego prawa do wglądu w dane, a Ty nie możesz mu ich pokazać przez awarię sprzętu, dochodzi do naruszenia jego praw. Wtedy profesjonalne odzyskiwanie danych jest niezbędne.

5. Czy muszę informować klientów o każdym problemie z ich danymi?

Tylko wtedy, gdy istnieje wysokie ryzyko dla ich praw lub wolności. Przykładowo, jeśli wyciekły loginy i hasła do serwisu bankowego lub numery PESEL, musisz niezwłocznie powiadomić te osoby. Jeśli jednak wyciekły tylko imiona i nazwiska bez żadnych dodatkowych informacji, analiza ryzyka może wykazać, że powiadomienie nie jest konieczne.

6. Co to jest Rejestr Naruszeń i czy muszę go prowadzić?

Każdy administrator danych (czyli każda firma przetwarzająca dane klientów czy pracowników) ma obowiązek dokumentowania wszelkich naruszeń ochrony danych osobowych. Nawet jeśli incydent był mały i nie zgłaszałeś go do UODO, musi on trafić do Twojego wewnętrznego rejestru wraz z opisem okoliczności, skutków i podjętych działań naprawczych.

7. Jak profesjonalne odzyskiwanie danych wpływa na wysokość kary z UODO?

Podjęcie współpracy z profesjonalnym serwisem odzyskiwania danych jest traktowane jako działanie mające na celu zminimalizowanie skutków naruszenia. Jeśli wykażesz, że aktywnie walczyłeś o odzyskanie dostępu do informacji i przywrócenie ich integralności, organ kontrolny może potraktować Cię znacznie łagodniej podczas oceny incydentu.

8. Czy pracownik, który zgubił służbowy telefon, odpowiada za naruszenie RODO?

Z punktu widzenia urzędu (PUODO) to firma jako Administrator Danych Osobowych odpowiada za incydent. Firma może jednak wyciągnąć konsekwencje służbowe wobec pracownika, jeśli naruszył on obowiązujące w biurze procedury bezpieczeństwa (np. nie używał blokady ekranu). Dlatego tak ważne są regularne szkolenia personelu.